GitLab, depoları ve hizmetleri etkileyen yüksek riskli kusurları yamaladıktan sonra kullanıcıları güncelleme yapmaya çağırıyor

GitLab, birden fazla yüksek önem derecesine sahip sorunu ele alan yeni yama güncellemeleri yayınladı güvenlik community Edition (CE) ve Enterprise Edition (EE) platformlarını etkileyen güvenlik açıkları. Güncellemeler 18.8.4, 18.7.4 ve 18.6.6 sürümleri olarak geliyor ve şirket kendi kendini yöneten tüm kurulumların derhal yükseltme yapmasını şiddetle tavsiye ediyor. GitLab halihazırda yamalı derlerken, GitLab Dedicated müşterilerinin herhangi bir işlem yapmasına gerek yoktur.

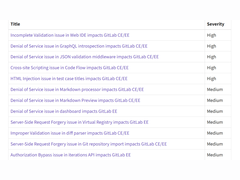

Çözülen en kritik sorunlar arasında, GitLab'ın Web IDE'sinde eksik doğrulamayı içeren yüksek önem derecesine sahip bir kusur (CVSS 8.0) olan CVE-2025-7659 yer alıyor. GitLab'a göre, bu güvenlik açığı kimliği doğrulanmamış saldırganların erişim belirteçlerini çalmasına ve potansiyel olarak özel depolara giriş yapmasına izin verebilirdi. Ayrıca, saldırganların tekrarlanan GraphQL sorguları yoluyla sunucuları çökertmesine olanak tanıyan CVE-2025-8099 ve JSON doğrulama ara yazılımını atlayarak sistem kaynaklarını tüketebilen CVE-2026-0958 dahil olmak üzere çeşitli hizmet reddi güvenlik açıkları da ele alındı.

Yama ayrıca CVE-2025-14560 ve CVE-2026-0595 gibi siteler arası komut dosyası ve enjeksiyon tabanlı güvenlik açıklarını da gidermektedir. Bu kusurlar aşağıdakilere izin verebilir saldırganlar belirli koşullar altında kötü amaçlı komut dosyaları enjekte etmek veya içeriği manipüle etmek. Markdown işleme, gösterge panoları ve sunucu tarafı istek sahteciliği (SSRF) risklerini etkileyen ek orta şiddetteki güvenlik açıklarının yanı sıra birkaç düşük şiddetteki yetkilendirme ve doğrulama kusuru da giderildi.

GitLab, etkilenen sürümlerin yeni yayınlanan yamalardan önceki birden fazla sürüm dalından tüm yapıları içerdiğini belirtiyor. Şirket şunları belirtiyor güvenlik güvenlik açığı ayrıntıları genellikle bir düzeltme yayınlandıktan 30 gün sonra kamuya açıklanır. Kuruluş, desteklenen en son sürüme yükseltmenin güvenli dağıtımları sürdürmek için gerekli olduğunu vurgulamaktadır.

Yama sürümü, kullanılabilirliği geçici olarak etkileyebilecek veritabanı geçişlerini de içerir. Tek düğümlü kurulumlar yükseltmeler sırasında kesinti yaşanması beklenirken, çok düğümlü dağıtımlar önerilen yükseltme prosedürlerini izlediklerinde kesinti olmadan güncellemeyi tamamlayabilir.

GitLab ayda iki kez düzenli bir yama yayınlama programı izliyor ancak kritik güvenlik açıkları keşfedildiğinde ek güncellemeler yayınlayabilir. Şirket, yöneticilere sürüm notlarını incelemelerini, yükseltmeleri hazırlama ortamlarında test etmelerini ve olası istismar risklerini azaltmak için en son yamaları mümkün olan en kısa sürede dağıtmalarını tavsiye ediyor.

Kaynak(lar)

Top 10

» Top 10 Multimedia Notebook listesi

» Top 10 oyun notebooku

» Top 10 bütçeye uygun Ofis/İş Notebook Listesi

» Top 10 Premium Ofis/İş notebookları

» Top 10 Çalışma istasyonu laptopları

» Top 10 Subnotebook listesi

» Top 10 Ultrabooklar

» En iyi 10 dönüştürülebilir modeli

» Seçimi en iyi 10 tablet

» Notebookcheck Top 10 Windows Tabletleri

» Top 10 Subnotebook listesi

» NotebookCheck tarafından incelenen en iyi Notebook ekranları

» Notebookcheck'in 500 Euro altındaki en iyi 10 Notebook listesi

» NotebookCheck tarafından seçilen 300 Euro altındaki en iyi 10 Notebook

» Notebookcheck'in 500 Euro altındaki en iyi 10 Notebook listesi

» Notebookcheck'in Top 10 akıllı telefon listesi

» Notebookcheck'in Top 10 hafif oyun notebookları